| mikro Veri Merkezi |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Linux Security Tools |

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| https://www.fatihyildirim.tr |

|

|

|

|

|

|

|

|

|

| 🆕 |

Son düzenleme : 26.Şub. 2026 |

|

Listeleme

devam etmektedir. |

|

|

|

| |

|

|

|

|

|

|

|

Ctrl-F ile komut arama yapabilirsiniz. |

|

| |

Linux Güvenlik Araçları: |

|

| |

Linux, günümüz bulut

altyapısının, konteynarlerin ve sunucuların çoğunun

arkasındaki işletim sistemidir. Esnek bir yapıya sahiptir ve

bu kadar popüler olmasının sabeplerinden biri de budur. Ancak bu

esneklik, karmaşıklığa da yol açar. Farklı

dağıtımlar, özel yapılandırmalar ve hızla

değişen ortamlar, otomasyon olmadan Linux'un güvenliğini

sağlamayı zorlaştırır. |

|

| |

Linux güvenlik

araçları, her biri Linux ortamlarını korumanın belirli

bir yönünü ele alan birçok farklı biçimde gelir. Sistem

yapılandırmalarını güçlendirmekten güvenlik

açıklarını tespit etmeye, çalışma zamanını

etkinliklerini izlemeye, gizli bilgileri yönetmeye ve uyumluluğu

sağlamaya kadar bu araçlar, ekiplerin karmaşık ve hızla

değişen altyapıları güvence altına alınmasına

yardımcı olur. |

|

| |

⭐Linux Güvenlik Duvarı Türleri |

|

| |

Birden fazla Linux

güvenlik duvarı seçeneği mevcuttur.

Araştırdığımızda, IPCop, iptables, firewalld, Shorewall ve UFW gibi birkaç popüler isimle

karşılaşıyoruz. Ancak en popülerlerinden biri " iptables " güvenlik

duvarıdır. |

|

| |

Burada iptables - UFW

ve firewalld'ye detaylı bakacağız. |

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

Aircrack-ng |

Wifi

Güvenliği |

|

| |

⭐arptables |

ARP

kurallarını yönetimi |

|

| |

Autopsy |

|

Digital adli

bilişim platformu |

|

| |

ClamAV |

|

Antivirüs

yazılımı |

|

|

|

|

| |

⭐firewalld-cmd |

Güvenlik

Duvarı |

|

|

|

|

| |

Hashcat |

|

Parola

kırma yazılımı |

|

| |

⭐Iptables |

Güvenlik

duvarı, Trafik yönlendirme |

|

| |

Lynis |

|

Linux sistemlerini,

güvenlik kriterlerini karşılayacak şekilde güçlendirmek için |

|

|

| |

Maltego |

|

Tehdit

İstihbarat servisi |

|

| |

Metasploit |

Sızma

testleri (pentest) ve IDS imza gelişmesinde |

|

| |

Nikto |

|

Web sunucusu

tarayıcısı |

|

| |

Nmap |

|

Ağ

keşfi ve Güvenlik denetimi |

|

| |

OpenVAS |

|

Güvenlik

açığı tarayıcısı |

|

| |

Snort |

|

Saldırı

önleme sistemi |

|

| |

SQLmap |

|

SQL

Enjeksiyon kusurlarını tespit etme |

|

| |

⭐UWF / GUWF |

Uncomplicated Firewall -

Karmaşık olmayan Güvenlik Duvarı / Grafik arayüzlü |

|

|

| |

Wireshark |

Ağ üzerinden paketleri yakalayıp

analiz eden bir ağ "koklayıcısıdır" |

|

| |

|

|

|

| |

BT Güvenlik Kısaltmaları |

|

| |

XSS |

|

Cross-site

Scripting |

|

| |

DOS |

|

Denial os

Services |

|

| |

DDoS |

|

Distributed

Denial of Services |

|

| |

IPSec |

|

Bir ağ

üzerinden güvenli bağlantılar kurmak için bir dizi iletişim

kuralı veya protokolüdür |

|

| |

SSE |

|

Server Side

Encryption |

|

| |

TLS |

|

Transport

Layer Security |

Açık

anahtar şifreleme |

|

| |

CSP |

|

Content

Security Policy |

|

| |

CBSP |

|

Cloud-based

Security Providers |

|

| |

AES |

|

Advanced

Encryption System |

Gelişmiş

Şifreleme Standardı |

|

| |

MFA |

|

Multi-Factor

Autentication |

Çok Faktörlü Kimlik

Doğrulama |

|

| |

WAF |

|

Web

Application Firewall |

Web Uygulaması

Güvenlik Duvarı |

|

| |

STS |

|

Security

Token Service |

|

| |

RAT |

|

Remote

Administration Tool |

|

| |

SPF |

|

Sender Policy

Framework |

|

| |

CVSS |

|

Common

Vurnability Scoring System |

|

| |

SAST |

|

Static

Application Security Testing |

|

| |

DASY |

|

Dynamic

Application Security Testing |

|

| |

WAP |

|

Web

Application Protection |

|

| |

SCD |

|

Source Code

Disclosure |

|

| |

DSA |

|

Digital

Signature Algorithm |

|

| |

DES |

|

Data

Encryption Standart |

|

| |

|

|

|

|

|

|

| |

🛡️

Tehditler: XSS, DoS, DDoS |

|

|

|

| |

🔑 Şifreleme ve Protokoller:

AES, DES, TLS, IPsec |

|

| |

🧪 Güvenlik Testi: SAST, DAST |

|

|

|

| |

🚪 Erişim ve Koruma: MFA, WAF,

CSP |

|

|

| |

📊 Risk ve İzleme: CVSS, RAT,

STS |

|

|

|

| |

|

|

|

|

|

|

|

|

| Aircrack-ng |

Aircrack-ng, WiFi ağ güvenliğini değerlendirmek için

eksiksiz bir araç paketidir.

WiFi güvenliğinin farklı

alanlarına odaklanır:

İzleme: Paket yakalama ve üçüncü taraf araçlar tarafından daha

fazla işlenmek üzere verilerin metin dosyalarına

aktarılması

Saldırı: Paket enjeksiyonu yoluyla tekrarlama

saldırıları, kimlik doğrulamanın

kaldırılması, sahte erişim noktaları ve

diğerleri

Test: WiFi kartlarının ve sürücü yeteneklerinin kontrol edilmesi

(yakalama ve enjeksiyon)

Kırma: WEP ve WPA PSK (WPA 1 ve 2) |

|

| |

|

|

|

|

|

|

|

|

|

|

|

| ⭐arptables |

arptables , Linux

çekirdeğinde ARP kurallarının tablolarını

oluşturmak ve yönetmek için kullanılan bir kullanıcı

alanı aracıdır. Bu kurallar, gördükleri ARP çerçevelerini

inceler. arptables, iptables kullanıcı alanı aracına

benzer , ancak daha az karmaşıktır |

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

arptables [-t

table] -[AD] chain rule-specification [options] |

|

|

|

|

|

| |

arptables [-t

table] -[RI] chain rulenum rule-specification [options] |

|

|

|

|

| |

arptables [-t

table] -D chain rulenum [options] |

|

|

|

|

|

|

| |

arptables [-t

table] -[LFZ] [chain] [options] |

|

|

|

|

|

|

|

| |

arptables [-t

table] -[NX] chain |

|

|

|

|

|

|

|

|

| |

arptables [-t

table] -E old-chain-name new-chain-name |

|

|

|

|

|

| |

arptables [-t

table] -P chain target [options] |

|

|

|

|

|

|

| |

Kaynak: |

https://man.cx/?page=arptables(8) |

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| Autopsy |

Autopsy®, uçtan uca

açık kaynaklı dijital adli bilişim platformudur. Sleuth Kit

Labs tarafından ticari adli bilişim araçlarından

beklediğiniz temel özelliklerle geliştirilen Autopsy,

ihtiyaçlarınıza göre gelişen hızlı, kapsamlı ve

verimli bir sabit disk inceleme çözümüdür. |

|

| |

|

|

|

|

|

|

|

|

|

|

|

| ⭐firewalld-cmd |

firewall-cmd,

firewalld daemon'ının komut satırı istemcisidir.

Çalışma zamanı ve kalıcı

yapılandırmaları yönetmek için bir arayüz sağlar.

Firewalld'deki çalışma zamanı yapılandırması,

kalıcı yapılandırmadan ayrıdır. Bu,

çalışma zamanı veya kalıcı yapılandırmada

bazı değişikliklerin yapılabileceği anlamına

gelir. |

$

firewall-cmd [OPTIONS...] |

|

| |

Geçerli oturum için

Güvenlik Duvarını Başlat : |

|

$ sudo

systemctl start firewalld |

|

| |

Güvenlik Duvarının sunucu önyüklemesinde

her zaman başlamasını sağlayın : |

$ sudo

systemctl enable firewalld |

|

| |

Geçerli oturum için Güvenlik Duvarını

durdur : |

|

$ sudo

systemctl stop firewalld |

|

| |

Önyükleme

sırasında Firewalld'ın başlatılmasını

devre dışı bırakın : |

$ sudo

systemctl disable firewalld |

|

| |

Firewalld'ın

çalışıp çalışmadığını kontrol

edin : |

|

$ sudo

systemctl status firewalld |

|

| |

Güvenlik Duvarı

Durumunu Kontrol Etme: |

|

$

firewall-cmd status |

|

|

| |

Aktif Bölgeleri (Zone)

Edinme: |

|

$

firewall-cmd --get-active-zones |

|

| |

Mevcut Tüm Servislerin

Listelenmesi: |

|

$

firewall-cmd --list-services |

|

| |

Tüm Portların

Listelenmesi: |

|

$

firewall-cmd --list-ports |

|

| |

Varsayılan

güvenlik duvarı bölgesi |

|

$

firewall-cmd --get-default-zone |

|

| |

Varsayılan

güvenlik duvarı bölgesini değiştirme: |

|

$

firewall-cmd --get-zones |

|

| |

|

|

$

firewall-cmd --set-default-zone = zone_name |

|

| |

Servis ekleme |

|

$

firewall-cmd --info-zone=zone_name |

|

| |

|

|

|

|

|

|

|

$

firewall-cmd --add-service = service_name |

|

| |

Port ekleme |

|

$

firewall-cmd --info-zone=zone_name |

|

| |

|

|

|

|

|

|

|

$

firewall-cmd --add-port = port/protocol |

|

| |

Güvenlik

Duvarını Yeniden Yükleme: |

|

$

firewall-cmd --reload |

|

|

| |

Ağ Arayüzü Ekleme

ve Kaldırma: |

|

$

firewall-cmd --info-zone=zone_name |

|

| |

|

|

|

|

|

|

|

$

firewall-cmd --zone=zone_name --add-interface = interface_name |

|

| |

Bir bölge belirtmek

istiyorsanız, sadece şunu eklemeniz yeterlidir: |

|

$ firewall-cmd

--zone=external --list-all |

|

| |

Örnek: |

|

|

|

|

|

|

|

|

|

|

| |

|

$ firewall-cmd --zone=external --list-all |

|

|

|

|

|

|

| |

|

external |

|

|

|

|

|

|

|

|

| |

|

target: default |

|

|

|

|

|

|

|

|

| |

|

icmp-block-inversion: no |

|

|

|

|

|

|

|

| |

|

interfaces: |

|

|

|

|

|

|

|

|

| |

|

sources: |

|

|

|

|

|

|

|

|

| |

|

services: ssh |

|

|

|

|

|

|

|

|

| |

|

ports: |

|

|

|

|

|

|

|

|

|

| |

|

protocols: |

|

|

|

|

|

|

|

|

| |

|

masquerade: yes |

|

|

|

|

|

|

|

|

| |

|

forward-ports: |

|

|

|

|

|

|

|

|

| |

|

source-ports: |

|

|

|

|

|

|

|

|

| |

|

icmp-blocks: |

|

|

|

|

|

|

|

|

| |

|

rich rules: |

|

|

|

|

|

|

|

|

| |

Örnek: |

|

|

|

|

|

|

|

| |

|

$ sudo firewall-cmd --zone=external --add-service=ftp |

|

|

|

|

| |

|

$ firewall-cmd --zone=external --list-services |

|

|

|

|

|

| |

|

ftp ssh |

|

|

|

|

|

|

|

|

|

| |

Yeni izin kuralı,

yapılandırmanın yeniden başlatılmasından sonra

geçerliliğini yitirir firewalld. Yeni kuralımızın

kalıcı olmasını sağlamak için bu seçeneği

eklememiz gerekir --permanent. |

|

| |

--runtime Kalıcı yapılandırmanızdaki

değişiklikleri kaydedin: |

|

$ sudo firewall-cmd --runtime-to-permanent |

|

| |

|

|

|

|

|

|

|

|

|

| |

|

$ sudo firewall-cmd --permanent --zone=external

--remove-service=ftp |

|

|

|

| |

|

$ sudo firewall-cmd --permanent --zone=external

--add-port=60001/udp |

|

|

|

| |

|

$ sudo firewall-cmd --permanent --zone=external

--remove-port=60001/udp |

|

|

|

| |

|

|

|

|

|

|

|

|

| |

📝Varsayılan yapılandırmaların üzerine yazan

sistem yapılandırma dosyalarını görüntüleyin. |

$ ls

/etc/firewalld |

|

| |

|

# ls

/etc/firewalld |

|

|

|

|

|

|

|

|

| |

|

firewalld.conf helpers

icmptypes ipsets policies

services zones |

|

|

|

|

| |

📝Bu dosyalardaki değişiklikler güvenlik duvarı

güncellemeleri sırasında üzerine yazılır. |

$ ls

/usr/lib/Firewalld |

|

| |

|

# ls /usr/lib/firewalld |

|

|

|

|

|

|

|

|

| |

|

helpers icmptypes

ipsets policies services

xmlschema zones |

|

|

|

|

| |

|

|

|

|

|

|

|

|

| Hashcat |

Hashcat, açık

kaynaklı bir parola kırma yazılımıdır. Temel

amacı, kriptografik olarak hashlenmiş parolaları çözmek ve

güvenlik açıklarını tespit etmektir. Hashcat, farklı hash

algoritmalarını destekleyerek çeşitli şifreleme

yöntemlerini kırabilme yeteneği sunar. Hashcat, MD5, SHA-1, SHA-256

gibi popüler hash algoritmalarını destekleyeren geniş bir

uygulama alanına sahiptir |

|

| |

|

|

|

|

|

|

|

|

| ⭐iptables |

Linux'taki iptables komutu, güvenlik duvarı kurallarını ve ağ

trafiğini yönetmek için kullanılan

güçlü bir araçtır. Yöneticilerin paketlerin nasıl

filtreleneceğini, çevrileceğini veya yönlendirileceğini

belirleyen kuralları yapılandırmasını

kolaylaştırır. Bu komutu kullanarak iptables, gelen ve giden

trafiği kontrol etmek, port yönlendirmeyi tanımlamak ve ağ

adresi çevirisini (NAT) uygulamak için güvenlik politikaları

oluşturabilirsiniz. Tanımlanmış kural ve koşullara göre

belirli trafik türlerine izin vererek veya reddederek sunucuların ve

ağların güvenliğini sağlamak için önemlidir. Bu esneklik,

iptablesLinux ağ ve güvenlik yapılandırmalarında temel

bir bileşen oluşturur. |

|

| |

Linux

çekirdeğine dahil olan IPv4 için Netfilter güvenlik

duvarı tablolarını oluşturmak

ve yönetmek için kullanılan bir komut satırı arayüzüdür . Güvenlik duvarı, paketleri bu tablolarda

tanımlanan kurallarla eşleştirir ve ardından olası

bir eşleşme için belirtilen eylemi gerçekleştirir. |

|

| |

iptables --table

TABLE -A/-C/-D... CHAIN rule --jump Target |

|

| |

table |

Tablolar bir dizi

zincirin adıdır. |

|

|

|

|

| |

chain |

Zincir,

kuralların bir koleksiyonudur. |

|

|

|

|

| |

rule |

Kural, paketi

eşleştirmek için kullanılan koşuldur. |

|

|

|

|

| |

Target |

Hedef , olası bir

kural eşleştiğinde gerçekleştirilen eylemdir. Hedef

örnekleri ACCEPT, DROP, QUEUE'dur. |

|

|

|

|

| |

policy |

Politika ,

yerleşik zincirlerle eşleşme olmaması durumunda

gerçekleştirilen varsayılan eylemdir ve ACCEPT veya DROP olabilir. |

|

|

|

|

| |

Tables in Iptables

There are five possible tables as follows:

filter: Default used

table for packet filtering. It includes chains like INPUT, OUTPUT and

FORWARD.

nat : Related to

Network Address Translation. It includes PREROUTING and POSTROUTING

chains.

mangle : For

specialised packet alteration. Inbuilt chains include PREROUTING and

OUTPUT.

raw : Configures

exemptions from connection tracking. Built-in chains are PREROUTING and

OUTPUT.

security : Used for

Mandatory Access Control |

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

Built-in Chains of

Tables in Iptables

There are few built-in chains that are included in tables. They are:

INPUT : A set of

rules for packets destined to localhost sockets. (Triggered by the NF_IP_LOCAL_IN hook.)

FORWARD :for packets

routed through the device. (Triggered by the NF_IP_FORWARD hook.)

OUTPUT : It is

locally generated packets, meant to be transmitted outside. (Triggered by

the NF_IP_LOCAL_OUT hook.)

PREROUTING : It is

used for modifying packets as they arrive. (Triggered by the NF_IP_PRE_ROUTING hook.)

POSTROUTING : IIt

helps in modifying packets as they are leaving. (Triggered

by the NF_IP_POST_ROUTING hook.) |

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

User-defined Chains

User-defined chains can also be created. The following are the some of the

possible one with examples: |

|

| |

-A, --append : Append to the

chain provided in parameters. |

|

# iptables

[-t table] --append [chain] [parameters] |

|

| |

This command

drops all the traffic coming on any port. |

|

# iptables -t

filter --append INPUT -j DROP |

|

| |

-D, --delete : Delete rule from the specified chain. |

|

|

# iptables [-t table]

--delete [chain] [rule_number] |

|

| |

This command deletes the

rule 2 from INPUT chain. |

|

|

# iptables -t filter

--delete INPUT 2 |

|

| |

-C, --check :Check if a rule is present in the chain or not. It returns 0

if the rule exists and returns 1 if it does not. |

|

# iptables

[-t table] --check [chain] [parameters] |

|

| |

This command checks

whether the specified rule is present in the INPUT chain. |

|

# iptables -t filter

--check INPUT -s 192.168.1.123 -j DROP |

|

| |

-p, --proto : is the protocol that the packet follows. Possible values

maybe: tcp, udp, icmp, ssh etc. |

|

# iptables [-t table] -A

[chain] -p {protocol_name} [target] |

|

| |

This command appends

a rule in the INPUT chain to drop all udp packets. |

|

# iptables -t filter -A

INPUT -p udp -j DROP |

|

| |

-s, --source: is used to match with the source address of the packet. |

|

# iptables [-t table] -A

[chain] -s {source_address} [target] |

|

| |

This command appends

a rule in the INPUT chain to accept all packets originating from

192.168.1.230. |

|

# iptables -t filter -A

INPUT -s 192.168.1.230 -j ACCEPT |

|

| |

-d, --destination : is used to match with the destination address of the

packet. |

|

# iptables [-t table] -A

[chain] -d {destination_address} [target] |

|

| |

-i, --in-interface : matches packets with the specified in-interface and takes

the action. |

|

# iptables [-t table] -A

[chain] -i {interface} [target] |

|

| |

-o, --out-interface : matches packets with the specified out-interface. |

|

|

|

|

|

| |

-j, --jump : this parameter specifies the action to be taken on a match. |

|

# iptables [-t table] -A

[chain] [parameters] -j {target} |

|

| |

Filters of

Iptables

The following are the filters of iptables: |

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

While trying out the

commands, you can remove all filtering rules and user created chains. |

|

# sudo iptables --flush |

|

|

| |

To save the iptables

configuration use: |

|

# sudo iptables-save |

|

|

| |

Restoring iptables

config can be done with: |

|

# sudo iptables-restore |

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

Sunucunuzdaki tüm

güncel kuralları görüntülemek için terminal penceresine

aşağıdaki komutu girin: |

#iptables -L |

|

|

|

| |

Yerel sunucuya gelen

trafiğe izin verin |

# iptables -A INPUT -i

lo -j ACCEPT |

|

| |

HTTP web

trafiğine izin vermek için yandaki komutu girin: |

# iptables -A INPUT -p

tcp --dport 80 -j ACCEPT |

|

| |

SSH (Secure Shell)

trafiğine izin vermek için yandaki komutu girin: |

# iptables -A INPUT -p

tcp --dport 22 -j ACCEPT |

|

| |

HTTPS web

trafiğine izin vermek için yandaki komutu girin: |

# iptables -A INPUT -p

tcp --dport 443 -j ACCEPT |

|

| |

|

Seçenekler

şu şekilde işliyor: |

|

|

|

|

|

|

|

| |

|

-p: Belirtilen protokolü

(tcp) kontrol eder. |

|

|

|

|

|

|

| |

|

--dport: Hedef port

numarasını belirtir. |

|

|

|

|

|

|

| |

|

-j jump: Eylemi

gerçekleştirir. |

|

|

|

|

|

|

|

| |

# iptables -L |

|

|

|

|

|

|

|

|

|

| |

Chain INPUT (policy

ACCEPT) |

|

|

|

|

|

|

|

|

| |

target

prot opt source

destination |

|

|

|

|

| |

ACCEPT

all -- anywhere anywhere |

|

|

|

|

| |

ACCEPT tcp

-- anywhere anywhere tcp dpt:http |

|

|

|

|

|

| |

ACCEPT tcp

-- anywhere anywhere tcp dpt:ssh |

|

|

|

|

|

| |

ACCEPT tcp

-- anywhere anywhere tcp dpt:https |

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

Chain FORWARD (policy

ACCEPT) |

|

|

|

|

|

|

|

| |

target prot opt source destination |

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

Chain OUTPUT (policy

ACCEPT) |

|

|

|

|

|

|

|

|

| |

target prot opt source destination |

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

Linux'ta Iptables

neden kullanılır?

Linux'ta Iptables kullanmanın bazı nedenleri şunlardır: |

|

| |

Güvenlik Duvarı

Yapılandırması: Yetkisiz erişim ve

saldırılara karşı koruma sağlamak için ağ

trafiği üzerinde hassas bir kontrol sağlamaya yardımcı

olur. |

|

| |

Paket Filtreleme: Protokol, IP adresleri ve şifreler gibi kriterlere göre

filtreleme yaparak güvenliği sağlar. |

|

| |

Ağ Adresi

Çevirisi ( NAT ): Farklı ağ segmentleri

arasında kesintisiz iletişimi kolaylaştırır. |

|

| |

Günlükleme ve

İzleme: Güvenlik denetimi ve sorun giderme

özelliği sağlamak için ağ etkinliğine ilişkin

bilgiler sağlar. |

|

| |

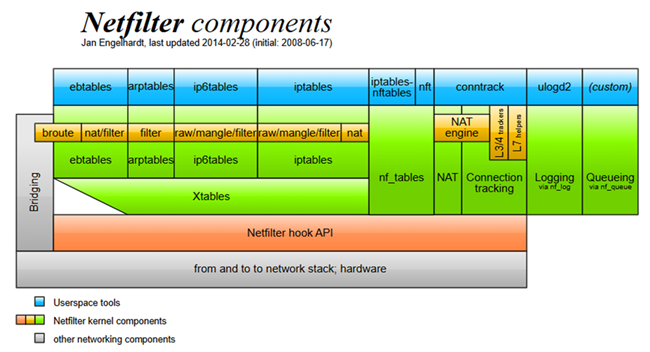

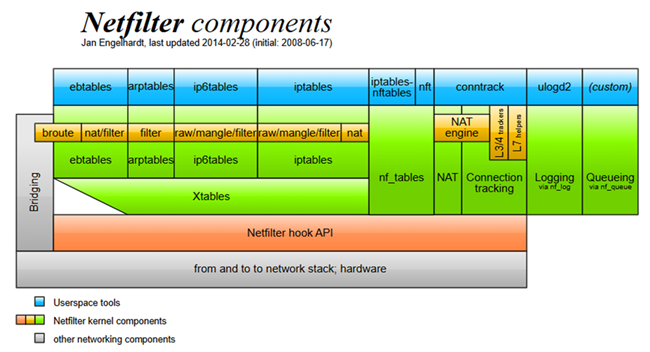

Netfilter compenents |

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| Lynis |

Lynis, Linux, macOS

veya Unix tabanlı işletim sistemleri için zorlu testlerden

geçmiş bir güvenlik aracıdır. Sistem güçlendirme ve uyumluluk

testlerini desteklemek için sistemlerinizde kapsamlı bir

sağlık taraması gerçekleştirir. Proje, GPL lisansına

sahip açık kaynaklı bir yazılımdır ve 2007'den beri

mevcuttur. |

|

| |

Lynis

etkinleştirme: Bak |

https://www.fatihyildirim.tr/LinuxUygulamalari.htm |

|

|

| |

Kullanım (Usage) : lynis command [options] |

|

|

|

|

|

|

| |

Yardım |

|

# lynis -h |

|

|

|

| |

Lynis

Eklentileri:

Eklentiler, Lynis'in modüler uzantılarıdır. Eklentilerin

yardımıyla Lynis ek testler gerçekleştirir ve daha fazla

sistem bilgisi toplar.

Her eklentinin amacı belirli verileri toplamaktır. Bu veriler

Lynis rapor dosyasında (lynis-report.dat) saklanır. Lynis

kullanımınıza bağlı olarak, toplanan veriler

sistemler veya bireysel taramalar arasında değerli bilgiler

sağlayabilir.

Eklentiler, 10'dan fazla sistemin bulunduğu ortamlarda en yüksek

değeri sağlar. Bazı eklentiler indirmeler bölümünde mevcuttur. |

|

| |

Rapor örneğinden

bir kısım |

|

|

|

|

|

|

|

|

| |

|

$ lynis audit system |

|

|

|

|

|

|

|

|

| |

|

[+] Bellek ve Süreçler |

|

|

|

|

|

|

|

|

| |

|

------------------------------------ |

|

|

|

|

|

|

|

| |

|

- Checking /proc/meminfo [ BULUNDU

] |

|

|

|

|

| |

|

- Searching for dead/zombie processes [ BULUNAMADI ] |

|

|

|

| |

|

- Searching for IO waiting processes [ BULUNAMADI ] |

|

|

|

|

| |

|

- Search prelink tooling [

BULUNAMADI ] |

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

[+]

Kullanıcılar, Gruplar ve Kimlik Doğrulama |

|

|

|

|

|

| |

|

------------------------------------ |

|

|

|

|

|

|

|

| |

|

- Administrator accounts [ TAMAM ] |

|

|

|

|

| |

|

- Unique UIDs

[ TAMAM ] |

|

|

|

|

|

| |

|

- Consistency of group files (grpck) [ TAMAM ] |

|

|

|

|

| |

|

- Unique group IDs [

TAMAM ] |

|

|

|

|

|

| |

|

- Unique group names [

TAMAM ] |

|

|

|

|

| |

|

- Password file consistency [ TAMAM ] |

|

|

|

|

| |

|

- Password hashing methods [ TAMAM ] |

|

|

|

|

| |

|

- Checking password hashing rounds [ DEVRE DIŞI

BIRAKILDI ] |

|

|

|

| |

|

- Query system users (non daemons) [ TAMAMLANDI ] |

|

|

|

| |

|

- NIS+ authentication support [

ETKİNLEŞTİRİLMEDİ ] |

|

|

|

| |

|

- NIS authentication support [

ETKİNLEŞTİRİLMEDİ ] |

|

|

|

| |

|

- Sudoers file(s) [

BULUNDU ] |

|

|

|

|

|

| |

|

- Permissions for directory:

/etc/sudoers.d [ UYARI ] |

|

|

|

|

| |

|

- Permissions for: /etc/sudoers [ TAMAM ] |

|

|

|

|

| |

|

- Permissions for:

/etc/sudoers.d/kdesu-sudoers

[ TAMAM ] |

|

|

|

|

| |

|

- Permissions for:

/etc/sudoers.d/README

[ TAMAM ] |

|

|

|

|

| |

|

- PAM password strength tools [ ÖNERİ ] |

|

|

|

|

| |

|

- PAM configuration files (pam.conf) [ BULUNDU ] |

|

|

|

|

| |

|

- PAM configuration files (pam.d) [ BULUNDU ] |

|

|

|

|

| |

|

- PAM modules

[ BULUNDU ] |

|

|

|

|

| |

|

- LDAP module in PAM [

BULUNAMADI ] |

|

|

|

|

| |

|

- Accounts without expire date [ ÖNERİ ] |

|

|

|

|

| |

|

- Accounts without password [ TAMAM ] |

|

|

|

|

| |

|

- Locked accounts [

TAMAM ] |

|

|

|

|

|

| |

|

- Checking user password aging

(minimum) [ DEVRE

DIŞI BIRAKILDI ] |

|

|

|

| |

|

- User password aging (maximum) [ DEVRE

DIŞI BIRAKILDI ] |

|

|

|

| |

|

- Checking expired passwords [ TAMAM ] |

|

|

|

|

| |

|

- Checking Linux single user mode

authentication [ TAMAM ] |

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

Lynis ile

güvenlik taraması |

|

|

|

|

|

|

|

|

| |

lynis show categories |

|

|

|

|

|

|

|

|

| |

lynis show changelog |

|

|

|

|

|

|

|

|

| |

lynis show commands |

|

|

|

|

|

|

|

|

| |

lynis show dbdir |

|

|

|

|

|

|

|

|

|

| |

lynis show details |

|

|

|

|

|

|

|

|

|

| |

lynis show environment |

|

|

|

|

|

|

|

|

| |

lynis show eol |

|

|

|

|

|

|

|

|

|

| |

lynis show groups |

|

|

|

|

|

|

|

|

|

| |

lynis show help |

|

|

|

|

|

|

|

|

|

| |

lynis show hostids |

|

|

|

|

|

|

|

|

|

| |

lynis show includedir |

|

|

|

|

|

|

|

|

| |

lynis show language |

|

|

|

|

|

|

|

|

| |

lynis show license |

|

|

|

|

|

|

|

|

|

| |

lynis show logfile |

|

|

|

|

|

|

|

|

|

| |

lynis show man |

|

|

|

|

|

|

|

|

|

| |

lynis show options |

|

|

|

|

|

|

|

|

|

| |

lynis show os |

|

|

|

|

|

|

|

|

|

| |

lynis show pidfile |

|

|

|

|

|

|

|

|

|

| |

lynis show plugindir |

|

|

|

|

|

|

|

|

| |

lynis show profiles |

|

|

|

|

|

|

|

|

|

| |

lynis show release |

|

|

|

|

|

|

|

|

|

| |

lynis show releasedate |

|

|

|

|

|

|

|

|

| |

lynis show report |

|

|

|

|

|

|

|

|

|

| |

lynis show settings |

|

|

|

|

|

|

|

|

|

| |

lynis show tests |

|

|

|

|

|

|

|

|

|

| |

lynis show version |

|

|

|

|

|

|

|

|

|

| |

lynis show workdir |

|

|

|

|

|

|

|

|

|

| |

Bak: # lynis audit

system |

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| Maltego |

Açık Kaynak

kodlu istihbarat |

|

|

|

|

|

|

|

|

|

|

|

|

|

| |

Maltego Search |

|

|

|

|

|

|

|

|

|

| |

Sosyal medya,

karanlık web, kimlik veritabanları ve ihlal verilerinden elde

edilen verilerle şüpheliler ve tehdit aktörleri üzerinde hızlı

OSINT aramaları yapın |

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

Maltego Monitor |

|

|

|

|

|

|

|

|

|

| |

| Gerçek zamanlı verileri izleyin ve potansiyel ve devam

eden kamu güvenliği kesintilerini ve siber tehditleri tespit etmek ve

değerlendirmek için yapay zeka destekli duygu analizini kullanın |

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

Maltego Graph |

|

|

|

|

|

|

|

|

|

| |

| Tüm harici ve dahili verilere erişim sağlayarak

karmaşık OSINT vakaları ve siber tehditler hakkında

derinlemesine araştırmalar yürütün |

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

Maltego Evidence |

|

|

|

|

|

|

|

|

|

| |

| Özelleştirilmiş tarama profilleriyle büyük sosyal

medya veri kümelerindeki gizli gerçekleri ortaya çıkarın |

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| metasploit |

Metasploit Projesi, güvenlik açıkları hakkında bilgi

sağlayan, sızma testleri (pentest) ve IDS imza gelişmesinde

yardımcı olan bir framework projesidir. |

|

| |

Exploit: Hedef sistemde çalışan servis ya da

uygulamaların zayıflıklarını kullanarak amaçlara

ulaşmak için kullanılan güvenlik açıklarıdır. |

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

|

|

|

| nikto |

Nikto, web sunucularına karşı kapsamlı testler

gerçekleştiren açık kaynaklı bir web

sunucusu tarayıcısıdır.

7.000'den fazla potansiyel olarak tehlikeli veya ilgi çekici dosya ve

programı kontrol eder , binlerce sunucu ve bileşenin eski

sürümlerini belirler ve birden fazla dizin dosyası, HTTP sunucu

seçenekleri gibi yaygın sunucu yapılandırma

hatalarını tespit eder . Nikto ayrıca, otomatik olarak

güncellenebilen tarama öğeleri ve eklentilerle yüklü web

sunucularını ve yazılımları da belirlemeye

çalışır. |

|

| |

|

|

|

|

|

|

|

|

|

|

|

| |

|

| nmap |

Nmap , ağ keşfi ve güvenlik denetimi için bir Linux komut

satırı aracıdır. nmap ağ ve sistem yöneticileri

tarafından aşağıdaki amaçlar için kullanılır:

Bir ağın gerçek zamanlı bilgileri

Ağınızda aktif olan tüm IP'lerin detaylı bilgileri

Bir ağda açık olan port sayısı

Canlı sunucuların listesini sağlayın

Port, İşletim Sistemi ve Ana Bilgisayar taraması |

|

| |

detay: |

https://www.fatihyildirim.tr/LinuxUygulamalari.htm |

|

>> nmap

etkinleştirme |

|

| |

|

|

|

|

|

|

|

| OpenVAS |

OpenVAS, tam özellikli bir güvenlik açığı

tarayıcısıdır. Yeteneği arasında kimlik

doğrulamasız ve kimlik doğrulamalı testler, çeşitli

üst ve alt düzey internet ve endüstriyel protokoller, büyük ölçekli taramalar

için performans ayarlaması ve her türlü güvenlik açığı

testini uygulamak için güçlü bir dahili programlama dili bulunur.

Tarayıcı, güvenlik açıklarını tespit etmek için

gerekli testleri, uzun bir geçmişi ve günlük güncellemeleri olan bir

akıştan alır. |

|

| |

OpenVAS, 80.000'den fazla ağ tabanlı güvenlik

açığı testini destekleyen, tam özellikli bir

güvenlik açığı tarayıcısıdır. Bilinen

CVE'leri, güncel olmayan hizmetleri ve güvenli olmayan

yapılandırmaları ortaya çıkararak periyodik denetimler

ve uyumluluk için idealdir. CI/CD

tabanlı olmasa da, kurumsal ortamlarda ve Linux ana

bilgisayarlarında yaygın olarak

kullanılır. Altyapı ve uygulama katmanlarının

kapsamlı bir şekilde değerlendirilmesini

sağlamak için genellikle kod kapsama araçlarıyla birlikte

kullanılır. |

|

| |

|

|

|

|

|

|

|

|

|

|

|

| Snort |

Snort, dünyanın önde gelen Açık Kaynaklı

Saldırı Önleme Sistemi'dir (IPS). Snort IPS, kötü amaçlı

ağ etkinliğini tanımlamaya yardımcı olan bir dizi

kural kullanır ve bu kuralları kullanarak, bunlarla

eşleşen paketleri bulur ve kullanıcılar için

uyarılar oluşturur.

Snort, bu paketleri

durdurmak için satır içi olarak da kullanılabilir. Snort'un üç

temel kullanım alanı vardır: tcpdump gibi bir paket

dinleyicisi olarak, ağ trafiği hata ayıklama için

kullanışlı bir paket kaydedici olarak veya tam teşekküllü

bir ağ saldırı önleme sistemi olarak kullanılabilir. |

|

| |

|

|

|

|

|

|

|

|

|

|

|

| SQLmap |

sqlmap, SQL enjeksiyon kusurlarını tespit edip istismar

etme ve veritabanı sunucularını ele geçirme sürecini

otomatikleştiren açık kaynaklı bir sızma testi

aracıdır. Güçlü bir tespit motoru, en üst düzey sızma testi

uzmanları için birçok özel özellik ve veritabanı parmak izinden,

veritabanından veri almaya, altta yatan dosya sistemine erişimden

işletim sisteminde bant dışı bağlantılar

aracılığıyla komut çalıştırmaya kadar

geniş bir anahtar yelpazesiyle birlikte gelir. |

|

| |

|

|

|

|

|

|

|

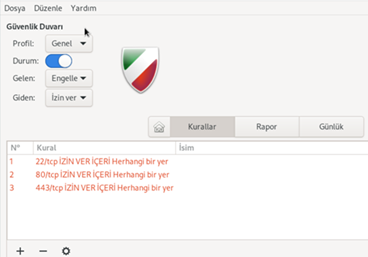

| ⭐UFW / GUFW |

Basit Güvenlik

Duvarı (ufw) — Basit Güvenlik Duvarı (ufw ve gufw -

aynısının Grafiksel Kullanıcı Arayüzü versiyonu),

iptables için bir ön uçtur ve özellikle ana bilgisayar

tabanlı güvenlik duvarları için

uygundur. Ufw, netfilter'ı yönetmek için bir

çerçeve ve güvenlik duvarını yönetmek için bir komut

satırı arayüzü sağlar. |

|

| |

Detay: |

https://www.fatihyildirim.tr/LinuxUygulamalari.htm |

|

>> UFW /GUFW

etkinleştirme |

|

| |

|

|

|

|

|

|

|

|

| |

Commands: |

|

|

|

|

| |

enable |

enables the firewall |

|

|

# ufw enable |

|

| |

disable |

disables the firewall |

|

|

# ufw disable |

|

| |

default ARG |

|

|

|

|

| |

|

Gelen tüm

bağlantıları reddetmek için (çoğu sunucu için önerilir): |

# ufw default

deny incoming |

|

| |

|

Tüm giden

bağlantılara izin vermek için (varsayılan): |

|

# ufw default

allow outgoing |

|

| |

|

Tüm iletilen

trafiği reddetmek için (yönlendiriciler ve ağ geçitleri için

geçerlidir): |

# ufw default deny routed |

|

| |

logging LEVEL |

set logging to LEVEL |

|

|

# ufw logging

on |

|

| |

|

Günlükler

genellikle şurada saklanır: |

|

# /var/log/ufw.log |

|

| |

allow ARGS |

add allow rule |

|

|

# ufw allow ssh |

"Port 22" |

|

|

| |

|

add allow port ranges |

|

# ufw allow 1000:2000/tcp |

|

| |

|

add allow IP address |

|

|

# ufw allow from 111.222.333.444 |

|

| |

|

Tüm gelen

HTTP ve HTTPS bağlantılarına izin vermek

için şunu çalıştırın: |

# ufw allow proto tcp from any to any

port 80,443 |

|

| |

|

Bu komut

x.x.x.x IP adresinin, sunucunun MySQL portuna

bağlanmasına izin verecektir: |

# ufw allow from x.x.x.x to any port

3306 |

|

| |

deny ARGS |

add deny rule |

|

|

# ufw deny from subnet |

|

| |

|

Belirli bir

IP adresinden belirli bir ağ arayüzüne gelen bağlantıları

engellemek için |

# ufw deny in on eth0 from |

|

| |

|

Giden SMTP

bağlantılarını engellemek için şu komutu

çalıştırın: |

# ufw deny out 25 |

|

| |

reject ARGS |

add reject rule |

|

|

|

| |

limit ARGS |

add limit rule |

|

|

|

|

|

| |

delete RULE|NUM |

delete RULE |

|

|

# ufw delete

allow ssh |

|

| |

|

|

|

# ufw delete

203.0.113.100 |

|

| |

|

UFW içinde

daha önce ayarladığınız bir kuralı silmek için |

|

# ufw delete

allow from 203.0.113.100 |

|

| |

|

Bir

kuralı kimliğine göre silmek için şunu

çalıştırın: |

(Status numbered) |

# ufw delete

1 |

|

| |

insert NUM RULE |

insert RULE at NUM |

|

|

|

| |

prepend RULE |

prepend RULE |

|

|

|

| |

route RULE |

add route RULE |

|

|

|

| |

route delete RULE|NUM |

delete route RULE |

|

|

|

| |

route insert NUM RULE |

insert route RULE at NUM |

|

|

| |

reload |

reload firewall |

|

|

|

| |

reset |

|

reset firewall (Tüm

kuralları siler) |

# ufw reset |

|

| |

|

📝UFW yapılandırmanızı

sıfırlamadan veya yeniden düzenlemeden önce, mevcut kurallar setini

kaydedin: |

|

| |

|

|

|

|

|

|

|

# ufw status

numbered > ufw-backup.txt |

|

| |

status |

|

show firewall status |

|

|

# ufw status |

|

| |

status numbered |

show firewall

status as numbered list of RULES |

# ufw status

numbered |

|

| |

status verbose |

show verbose firewall

status |

|

# ufw status verbose |

|

| |

show ARG |

show firewall report |

|

|

|

| |

version |

display version

information |

|

|

| |

|

|

|

|

| |

Application profile

commands: |

|

|

|

|

| |

app list |

|

list application profiles |

|

# ufw app list |

|

| |

|

|

|

# ufw app

list | grep Nginx |

|

| |

app info PROFILE |

show information on

PROFILE |

|

|

| |

app update PROFILE |

update PROFILE |

|

|

|

| |

app default ARG |

set default application

policy |

|

|

| |

|

|

|

|

| |

# ufw status verbose |

|

|

|

|

|

|

| |

Status:

active |

|

|

|

|

|

|

| |

Logging: on

(low) |

|

|

|

|

|

|

| |

Default: deny

(incoming), allow (outgoing), disabled (routed) |

|

|

| |

New profiles:

skip |

|

|

|

|

|

|

| |

To |

Action |

From |

|

|

|

|

| |

22/tcp |

ALLOW IN Anywhere |

|

|

|

| |

80/tcp |

ALLOW IN Anywhere |

|

|

|

| |

443/tcp |

ALLOW IN Anywhere |

|

|

|

| |

root@debian15:/# |

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

| |

# ufw status |

|

|

|

|

|

|

| |

Status: active |

|

|

|

|

|

|

| |

|

|

|

|

|

| |

UFW, firewalld

karşılaştırması |

|

| |

Feature |

|

|

UFW |

|

|

|

firewalld |

|

|

|

|

| |

Default on |

Ubuntu, Debian |

RHEL, CentOS, Fedora |

|

| |

Configuration

style |

Static, rule-based |

|

|

Dynamic, zone-based |

|

| |

Zones |

Not supported |

Fully supported |

|

| |

Rule types |

Persistent |

Runtime and permanent |

|

| |

GUI support |

GUFW (Graphical Uncomplicated Firewall) (basic) |

firewall-config, Cockpit (advanced) |

|

| |

Syntax

simplicity |

Simple, human-readable CLI |

More flexible but more complex |

|

| |

Backend |

iptables or nftables (indirectly) |

iptables or nftables |

|

| |

Use case

focus |

Basic host firewalling |

Multi-interface, multi-zone environments |

|

| |

|

|

|

|

|

| |

UFW ve

firewalld Arasında Nasıl Seçim Yapılır? |

|

|

| |

✔️Choose UFW if you’re running a

single-purpose server, need quick rule setup, or prefer a minimal interface. |

|

| |

✔️Choose firewalld if you’re dealing with multi-interface setups, virtual

networks, or enterprise-grade configurations where zone-based configurations

and live rule updates are important. |

|

|

|

|

| |

|

|

|

|

|

| |

📝 UFW ve firewalld'yi

aynı sistemde kullanmaktan kaçının. Aynı temel iptables

veya nftables kurallarını yönetirler ve birbirleriyle

çakışarak beklenmedik davranışlara neden olabilirler. |

|

| |

|

|

|

|

|

| |

📝UFW

kullanıyorsanız durdurmak ve devre dışı

bırakmak için aşağıdaki komutları kullanın: |

|

| |

# systemctl

stop firewalld |

|

|

|

|

| |

# systemctl

disable firewalld |

|

|

|

|

| |

|

|

|

|

|

| |

|

|

|

| wireshark |

Wireshark, ağ üzerinden paketleri yakalayıp analiz eden bir

ağ "koklayıcısıdır". Wireshark, burada

listelenemeyecek kadar çok protokolü çözebilir. |

|

| |

>> wireshark

etkinleştirme |

https://www.fatihyildirim.tr/LinuxUygulamalari.htm |

|

| |

>> wireshark komut

detay |

https://www.fatihyildirim.tr/wireshark |

|

| |

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

| |

|

|

|

|

|

|

|

|

| |

|

| İletişim |

Mail: |

fyildirim958@gmail.com |

|

| |

|

fatihyildirim@posta.fatihyildirim.tr |

|

| |

Web: |

http://www.fatihyildirim.tr |

|

|

|

|

| |

|

|

|

|

|

|

|

| |

|

| |

|

| |

|

| |

# linux command, # debian, # linux network, #

linux security, #Wireshark, #iptables, #firewalld, #ufw |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|